Lab 32 – Firewall Nat Dst-nat Action Dst-Nat

Pada lab

sebelumnya membahas dst-nat yang fungsinya membelokkan trafik dari luar atau

internet ke router kita sendiri. Sekarang membahas dst-nat, sebenarnya fungsi

dst-nat sama yakni membelokkan trafik, akan tetapi trafik tersebut akan dirahkan

ke luar router. Dst-nat digunakan pada jika kita mempunyai server external pada

jaringan local. Sekarang kita akan ngelab menggunakan topologi berikut.

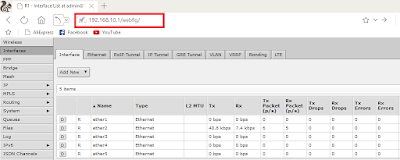

Saya

asumsikan semua sudah diconfig. Sekarang buat rule firewall.

To address

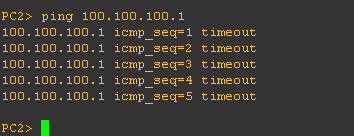

kita arahkan ke ip server. Kemudian kita pindah ke sisi client yang ada pada

internet dan sekarang buka ip public router.